Bring Your Own Device und das kaum aussprechbare Kürzel dafür „BYOD“ stehen für Mitarbeiter in Organisationen und Unternehmen, die ihre privaten, mobilen Endgeräte mit zur Arbeit bringen und dort einsetzen. Für Mitarbeiter und Organisationen kann dies viele Vorteile haben, zum Beispiel:

- Potenzial für Kosteneinsparungen bei Geräten auf Seite der Organisation

- Zufriedenheit der Mitarbeiter durch Wahlfreiheit der Geräte

- Vereinfachung der Work-Life-Balance für Mitarbeiter

- Produktiveres Arbeiten durch Orts- und Zeitunabhängigkeit

Neben den Vorteilen ergeben sich aber auch rechtliche, organisatorische sowie technische Herausforderungen.

Im Folgenden betrachte ich insbesondere die technischen Herausforderungen und möchte aufzeigen, mit welchen Mitteln sich ein Bring Your Own Device Konzept effizient und sicher realisieren lässt. Eine gute Übersicht über die rechtlichen Herausforderungen finden Sie im Leitfaden der Bitkom zu Bring Your Own Device.

Beispiele für weitere Herausforderungen organisatorischer und technischer Natur, die die Nutzung privater Geräte mit sich bringen kann, sind:

- Potenzial für erhöhte Ablenkung

- Sicherheit der Daten und IT-Infrastruktur

- Helpdesk

- Administration

- Verfügbarkeit der IT-Infrastruktur

Aufgrund dieser Herausforderungen kann sich eine Organisation auch entschließen, ihren Mitarbeitern mobile Endgeräte zu stellen und so den Einsatz privater Geräte zu vermeiden. Dieses Szenario läuft unter der Bezeichnung Get Your Own Device (GYOD). In diesem Artikel betrachte ich es nicht explizit, viele technische Herausforderungen treffen aber in ähnlicher Weise auch hier zu.

Grundanforderung sicheres WLAN

Der Zugang zur IT-Infrastruktur und den IT-Anwendungen der Organisation ist Grundvoraussetzung für den Einsatz mobiler Geräte. Bring Your Own Device ist deshalb nur sinnvoll möglich, wenn eine leistungsfähige WLAN-Infrastruktur vorhanden ist, die das Arbeiten mit mobilen Geräten zuverlässig ermöglicht. Die zunehmende Verbreitung von günstigen Datentarifen für Mobiltelefone reduziert die Abhängigkeit zwar, aber längst nicht alle Klassen von mobilen Geräten sind darauf ausgelegt, auf Mobilfunknetze zuzugreifen, z. B. Tablets und Laptops. WLAN ist die am weitesten verbreitete Schnittstelle, die von allen Geräteklassen unterstützt wird. Mit der Einrichtung von WLAN ist also der erste, wichtige Schritt getan, um Bring Your Own Device zu ermöglichen.

Auch in kleinen Organisationen ist davon auszugehen, dass nach kurzer Zeit mehr mobile Geräte als Mitarbeiter vorhanden sein werden. Um hier den Überblick zu behalten und sicherzustellen, dass nur die eigenen Mitarbeiter das WLAN nutzen und nicht ungewollt Dritte Zugriff erhalten, ist der Zugang zum WLAN einzuschränken.

Das klassische WLAN-Passwort (Pre-Shared Key), der vom Router zu Hause bekannt ist, ist dazu nicht geeignet. Dieses unpersönliche Passwort lädt geradezu ein, weitergegeben zu werden und sich damit jeglicher Kontrolle zu entziehen. Bei Bring Your Own Device geht es darum, dass Mitarbeiter mit ihren privaten Geräten produktiv arbeiten können. Somit sind die Anforderungen an die Sicherheit viel höher als bei einem Gast-WLAN, um Internetzugriff bereitzustellen.

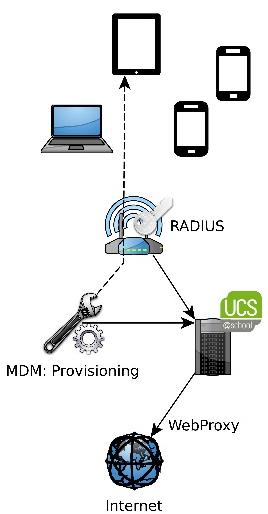

Zur Absicherung des WLAN hat sich RADIUS (Remote Authentication Dial In Use Service) in der Industrie etabliert. RADIUS ermöglicht die sichere Authentifizierung von Benutzern, indem z. B. die Konten aus dem LDAP- oder Active Directory-Verzeichnisdienst herangezogen werden. Das heißt, Mitarbeiter melden sich mit ihrem persönlichen Benutzerkonto und Passwort am WLAN der Organisation an. Diese Zugangsdaten weiterzugeben ist sehr viel unwahrscheinlicher. Insbesondere kennt jeder Mitarbeiter seine eigenen Zugangsdaten und vergisst sie nicht ohne Weiteres. Strengere Absicherungen wie z. B. Authentifizierung mit Zertifikaten und Beschränkung des Zugangs auf bekannte Geräte sind ebenfalls mit RADIUS umsetzbar. Ebenso bietet RADIUS umfangreiche Protokollierungs- und Steuerungsmöglichkeiten des Zugriffs an, die für Organisationen relevant sind.

Zur Absicherung des WLAN hat sich RADIUS (Remote Authentication Dial In Use Service) in der Industrie etabliert. RADIUS ermöglicht die sichere Authentifizierung von Benutzern, indem z. B. die Konten aus dem LDAP- oder Active Directory-Verzeichnisdienst herangezogen werden. Das heißt, Mitarbeiter melden sich mit ihrem persönlichen Benutzerkonto und Passwort am WLAN der Organisation an. Diese Zugangsdaten weiterzugeben ist sehr viel unwahrscheinlicher. Insbesondere kennt jeder Mitarbeiter seine eigenen Zugangsdaten und vergisst sie nicht ohne Weiteres. Strengere Absicherungen wie z. B. Authentifizierung mit Zertifikaten und Beschränkung des Zugangs auf bekannte Geräte sind ebenfalls mit RADIUS umsetzbar. Ebenso bietet RADIUS umfangreiche Protokollierungs- und Steuerungsmöglichkeiten des Zugriffs an, die für Organisationen relevant sind.

Das Enterprise Betriebssystem Univention Corporate Server stellt eine RADIUS-App im App Center zur Verfügung, die den RADIUS-Dienst mit dem mitgelieferten LDAP-Verzeichnidienst verbindet. Die App ist eine kostenlose Erweiterung und kann auch in der kostenlosen Univention Core Edition verwendet werden, um das WLAN einer Organisation abzusichern.

Internetzugang

Sind die mobilen Geräte erst einmal im WLAN, entsteht die Anforderung, diesen Geräten auch Zugang zum Internet zu gewähren. In größeren Organisationen ist es üblich, den Internetzugriff einzuschränken, indem Proxy-Server Inhalte filtern und ggf. nur autorisierten Benutzern Zugriff gewähren. Dies ist sinnvoll, um z. B. Angriffen durch Viren und Trojaner vorzubeugen oder auch einfach bekannte Seiten, die die Produktivität negativ beeinflussen, zu sperren.

Auf dem Arbeitsplatzsystem in einer Organisation kann dieser Proxy weitestgehend transparent verwendet werden. Über Gruppenrichtlinien oder Autokonfigurationsmechanismen der Webbrowser wird der Proxy im Betriebssystem hinterlegt. Zur Authentifizierung am Proxy wird die Domänenanmeldung wiederverwendet. Damit kann ein Proxy betrieben werden, ohne dass IT-Helpdesk und IT-Administration übermäßigen Aufwand mit dem Betrieb haben.

Bei mobilen Geräten sind diese Voraussetzungen nicht erfüllt. Sie befinden sich im Privatbesitz, d.h. üblicherweise sind sie nicht in die Domäne der Organisation integriert. Eine transparente Wiederverwendung der Domänenanmeldung ist deshalb nicht möglich. Darüber hinaus unterstützen längst nicht alle mobilen Betriebssysteme und Apps die automatische Konfiguration. Die Verwendung eines einzutragenden Proxies ist deshalb nicht sinnvoll.

Eine Alternative zu einem manuell zu konfigurierenden Proxy ist die Verwendung eines transparenten Proxies. Dieser verlangt keine Authentifizierung und agiert als Gateway zum Internet. Dies schränkt zwar die Zurechenbarkeit der Internetnutzung zu einem konkreten Mitarbeiter ein, ermöglicht aber weiterhin die Absicherung des Internetzugriffs, ohne den IT-Helpdesk und die IT-Administration zu belasten. Zusätzlich ist die Kompatibilität mit Apps deutlich höher als bei einem regulären Proxy.

Sicherheit

Dass ein hohes Maß an Sicherheit notwendig ist, ist unumstritten. Organisationen müssen ihre Betriebsgeheimnisse vor unbefugtem Zugriff schützen und sie müssen sicherstellen, dass der Produktionsprozess reibungslos abläuft. Beides ist grundsätzlich immer gefährdet und muss von der IT-Administration geschützt werden. Bring Your Own Device erhöht deshalb grundsätzlich das Gefährdungspotenzial.

Anders als bei organisationseigenen Geräten verfügt die IT-Administration zunächst über keinen technischen Zugriff auf die privaten Geräte. Softwareverteilung, Patchmanagement und Virenscans sind somit nicht ohne Weiteres durchführbar. Dies stellt Organisationen vor technische und organisatorische Herausforderungen.

Eine Möglichkeit: Eine Organisation kann Auflagen bei der Verwendung privater Geräte machen, die es z. B. ermöglichen, Mobile Device Management zu nutzen und so ein hohes Maß an Sicherheit zu erreichen. Gleichzeitig steigt damit aber auch der Aufwand für die Einführung von Bring Your Own Device und die Wahlfreiheit der Mitarbeiter bei den Geräten wird vermutlich stark eingeschränkt.

Statt die Verwaltung der Geräte zu adressieren, wäre es deshalb ein konsequenter Schritt, Bring Your Own Device auf WLAN und Internetzugriff zu beschränken und die mobilen Geräte strikt von den schützenswerten Daten und der IT-Infrastruktur zu trennen und den Zugriff zu unterbinden. Aus meiner Sicht eine dringend zu empfehlende Maßnahme. Wie bei der Konfiguration einer Firewall üblich, sollten zunächst alle Zugriffe verboten werden. Schrittweise und unter Betrachtung der Sicherheit kann dann auf dieser minimalen Stufe begonnen werden, Funktionen und IT-Dienste für die Nutzung über BYOD freizugeben, um damit wirklich von BYOD zu profitieren.

Ein prominenter Vertreter für ein organisationsweit gedachtes Sicherheitskonzept ist Google. Im „zero trust“-Modell werden Zugriffsebenen und -anforderungen für alle Dienste definiert. Geräte und Mitarbeiter müssen diese Anforderungen erfüllen, um Zugriff auf die IT-Dienste zu erhalten. Google’s Konzept geht deutlich über die in diesem Artikel behandelten Ansätze hinaus, zeigt aber, dass Sicherheit durchsetzbar ist.

Welche IT-Dienste bieten sich für BYOD an?

Nachdem die mobilen Geräte abgesichert oder der Zugang zu den IT-Diensten vollständig blockiert wurde, stellt sich die Frage, welche Dienste sinnvoll mittels Bring Your Own Device genutzt werden können. Dabei ist insbesondere der Einsatz von E-Mail und Groupware zu erwägen. Diese Dienste werden naturgemäß zur Kommunikation mit ggf. unbekannten Dritten eingesetzt und sind in der Regel abgesichert und zusätzlich auf hohe Verfügbarkeit ausgelegt. Insbesondere die Verfügbarkeit ist für Bring Your Own Device sehr wichtig, da die Geräte sowohl in der Organisation als auch außerhalb zeit- und ortsunabhängig eingesetzt werden.

Zur Anbindung von Groupware an mobile Geräte wurde von Microsoft das proprietäre ActiveSync Protokoll entwickelt. Dieses ermöglicht es, neue Nachrichten und Änderungen bei Bedarf auf mobile Geräte zu „push“en. Microsoft Exchange und die meisten gängigen Konkurrenzprodukte implementieren ActiveSync. Mobile Geräte mit Android- und iOS-Betriebssystem unterstützen das Protokoll ebenfalls und können damit direkt E-Mails, Kalender- und Adressbuchinformationen abrufen.

Univention Corporate Server macht die Integration von Groupwarediensten und die Verwendung von ActiveSync sehr einfach, indem viele der gängigen Lösungen wie OX, Zarafa, Kolab, EGroupware oder Tine 2.0 direkt aus dem App Center installiert werden können. Darüber hinaus enthält das App Center weitere IT-Produkte anderer Hersteller, die ggf. für Nutzung durch mobile Geräte sinnvoll sind.

Sollen IT-Dienste mit kritischen Daten für Bring Your Own Device verfügbar gemacht werden, bietet es sich an, zusätzliche Sicherheitsanforderungen zu stellen. Ein einfacher und nützlicher Schritt ist die Einführung von 2-Faktor-Authentifizierung für diese Dienste. Das App Center stellt auch hierzu mit der Lösung privacyIDEA eine App bereit.

Sollen IT-Dienste mit kritischen Daten für Bring Your Own Device verfügbar gemacht werden, bietet es sich an, zusätzliche Sicherheitsanforderungen zu stellen. Ein einfacher und nützlicher Schritt ist die Einführung von 2-Faktor-Authentifizierung für diese Dienste. Das App Center stellt auch hierzu mit der Lösung privacyIDEA eine App bereit.

Zusammenfassung

Die Auseinandersetzung mit dem Thema Bring Your Own Device ist für viele Organisationen wichtig. Voraussetzung ist die Formulierung eines klaren IT-Sicherheitskonzepts, bevor BYOD eingeführt wird. Darauf aufbauend stehen heute die notwendigen Technologien zur Verfügung, um die Realisierung mit überschaubaren Kosten durchzuführen und den Mitarbeitern und der Organisation einen Mehrwert zu bieten.

UCS Core Edition jetzt kostenfrei einsetzen!

Zum DownloadbereichJan Christoph arbeitet seit Juli 2008 bei Univention. Nachdem er zunächst als Softwareentwickler tätig war, ist er seit 2009 Teil des Professional Services Teams. Hier ist er sowohl in größeren als auch kleineren UCS Projekten involviert, sowie in Trainings und im Wissenstransfer. Seine persönlichen Interessen liegen im Bereich des Projektmanagements nach Scrum, Versionierungskontroll-Systemen, dem vim Texteditor und der Integration von Open Source Softwarekomponenten in Systemen. Derzeit ist Jan Christoph als Product Manager Education für UCS@school tätig.