Wir haben etwas zu verbergen. Es gibt Geheimnisse und Daten, von denen wir möchten, dass sie nur ausgewählte Personen kennen und nutzen können. Im Geschäftsleben ist es oft noch strenger.

Wir haben etwas zu verbergen. Es gibt Daten, von denen uns der Gesetzgeber vorschreibt, dass nicht jeder Zugriff auf diese Daten bekommen soll.

Daten müssen geschützt werden

Manche Daten müssen geschützt werden. Wir müssen sicherstellen, dass wir die Identität desjenigen, der auf die Daten zugreifen will, zuverlässig feststellen. Dafür gibt es Systeme, mit denen wir Identitäten verwalten können. So wie Univention Corporate Server. Die einfachste und lang erprobte Variante die berechtigte Identität eines Benutzers zu überprüfen ist der Nachweis, dass der Benutzer ein Geheimnis kennt. Das Passwort.

Doch das einfache Passwort hat immer weiter ausgedient. Schon lange müssen wir durch Berichte in allen Medien konstatieren, dass das einfache Wissen des Geheimnisses „Passwort“ nicht mehr ausreicht, um die Identitäten zuverlässig sicherzustellen und den Zugriff auf unsere Daten zu schützen.

Doch es dauerte weitere 4 Jahre, bevor 1986 RSA den ersten SecurID Token auf den Markt brachte, der helfen sollte, den Zugriff auf schützenswerte Bereiche und sensible Daten mit Hilfe des Besitzes des SecurID Gerätes abzusichern. Der Benutzer erlangt somit nur noch Zugriff, wenn er ein Passwort eingeben kann, das er kennt und das Gerät benutzt, das er besitzt. Man spricht hier von der Zwei-Faktor-Authentisierung aus Wissen und Besitz, die es wesentlich zuverlässiger ermöglicht, die Identität des Benutzers zu überprüfen.

Der SecurID Token war der erste OTP Token. OTP steht hier für Einmal-Passwort (One Time Password). Die Idee dabei ist, dass ein Gerät auf Basis eines geheimen Schlüssels ein scheinbar zufälliges Passwort erzeugt. Das System ist in der Lage zu überprüfen, ob das scheinbar zufällige Passwort korrekt ist. Wenn der Benutzer das korrekte Einmal-Passwort eingibt, kann man daraus schließen, dass der Benutzer im Besitz dieses Gerätes ist, weil nur dieses Gerät in der Lage ist, das scheinbar zufällige Passwort zu erzeugen.

Während der RSA SecurID Token noch bis heute mit einem proprietären Algorithmus arbeitet, gibt es inzwischen eine Reihe von offenen Standards, die nachprüfbar beschreiben, wie ein solches Einmal-Passwort erzeugt werden sollte.

Standardisierungen der Algorithmen „HOTP“ und „TOTP“

Die Standardisierungen der Algorithmen „HOTP“ und „TOTP“ in den RFCs 4226 im Jahr 2005 und RFC 6238 im Jahr 2011 haben ohne Zweifel dazu beigetragen, dass sich die Authentisierung mittels OTP in den letzten Jahren erheblich weiter verbreitet hat.

Da die robuste Mathematik vorhanden war, war es für viele Hersteller ab 2006 leicht, immer preiswertere und attraktivere Geräte als Schlüsselanhänger, USB Stecker (Yubikey) oder flache EC-Karte (Smartdisplayer) auf den Markt zu bringen. Mit der Verbreitung der Smartphones und der Einführung des App Stores und Play Stores in 2008 konnte nun auch das Smartphone mit einer entsprechenden App bald als virtueller Besitz Einzug in die Welt der sicheren Identitäten halten. Allen voran sei hier der weit verbreitete Google Authenticator oder das quelloffene FreeOTP von Red Hat genannt.

Im Wesentlichen arbeiten alle Algorithmen recht ähnlich. Sie basieren auf einem symmetrischen, geheimen Schlüssel. Ein fortlaufender Zähler, der durch einen Knopfdruck oder die Zeit inkrementiert wird, wird mit dem Schlüssel kombiniert und in eine Hash-Funktion gesteckt. Das Ergebnis wird entsprechend zurechtgeschnitten, damit es bspw. auf einem Display angezeigt und an der Computertastatur abgetippt werden kann. Die Möglichkeit, die Credentials über eine normale Tastatur einzugeben, ohne dass Treiber oder Hardware am Computer, Tablet oder Smartphone installiert werden muss, war immer ein großer Vorteil von OTP-basierter Authentisierung.

Da das Ergebnis auf eine 6- oder 8-stellige Zahl zurechtgeschnitten wird, kann im Gegensatz zu PGP oder X509-Zertifikaten nur ein symmetrisches Verfahren verwendet werden. Das heißt das System, das die Authentifizierung durchführt, muss die gleichen Schritte ausführen.

Auf Serverseite ist ebenfalls der geheime Schlüssel und der letzte Zählerstand gespeichert. Wenn der Benutzer versucht, sich zu authentisieren, berechnet der Server mit dem ihm bekannten, geheimen Schlüssel und dem letzten Zählerstand den gleichen OTP-Wert. Der Server kann, um Desynchronisation auszugleichen, auch weitere Versuche mit dem Zähler+1 bis Zähler+n berechnen. Wenn der Server denselben Wert berechnet, kann darauf zurückgeschlossen werden, dass der Benutzer im Besitz des Gerätes ist.

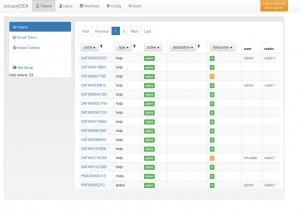

Seit 2014 gibt es das Open Source-Projekt privacyIDEA

Es werden alle Geräte nach TOTP oder HOTP, aber auch beliebige Smartphone Apps wie eben Google Authenticator, FreeOTP und mOTP unterstützt.

Seit Ende April 2015 ist privacyIDEA im App Center auf dem Univention Corporate Server verfügbar und integriert sich in die UCS Domäne. Somit können jedem UCS Benutzer leicht und schnell beliebige Authentisierungs-Geräte zugeordnet werden.

Mit Hilfe von Plugins können bestehende Webapplikationen um die Anmeldung mit einem zweiten Faktor erweitert werden. Das Login am Linux-System kann im PAM-Stack um die zentral verwalteten OTP-Token ergänzt werden. Sogar das Login am Windows Client können Sie mit Hilfe des privacyIDEA Credential Providers nun stärker absichern.

Nachdem vor 33 Jahren James T. Kirk bereits sicheren Zugriff auf die Daten des Genesis-Projekts hatte, ist aus dieser Idee eine robuste, verfügbare Lösung geworden. Endlich können auch Sie den Zugriff auf Ihre Daten im UCS-Netzwerk zuverlässig absichern.

Foto: Wikipedia / CC BY-SA 3.0

Kommentare

What’s about James T. Kirk and privacyIDEA? | privacyID3A

[…] This is the blog post on the Univention blog (German!). […]