Das Release von Version 4.4-5 von Univention Corporate Server (UCS) bringt eine Reihe technischer Neuerungen für das Single Sign-on von Benutzer*innen an auf UCS angebundene Applikationen. Ebenfalls neue Funktionen gibt es beim UCS Self Service. Nutzer*innen können sich über den User Self Service nun auch selbst an einer UCS-Domäne registrieren und ein Benutzerkonto anlegen, einen Benutzernamen und Passwort vergeben und weitere Informationen hinterlegen. Performance Verbesserungen im LDAP-Verzeichnisdienst haben dazu geführt, dass die Replikation von Gruppen beschleunigt wurde. Und als Vorbereitung für UCS 5.0, das Ende dieses Jahres veröffentlicht werden soll, hat unsere Entwicklungsabteilung in über 45 Paketen von UCS die Kompatibilität auf Python 3 hergestellt, sodass beim Upgrade auf UCS 5.0 die entsprechenden Codeteile in UCS sowohl für Python 2 als auch Python 3 ausgeführt werden. Außerdem haben wir ein Preview auf das neue Portal von UCS 5.0 als App im App Center für Tester veröffentlicht, das bereits wichtige technische, neue Funktionalitäten wie die Einbettung von Apps direkt in die Portalseite mitbringt.

Single Sign-on via SAML für komplette Gruppen einrichten

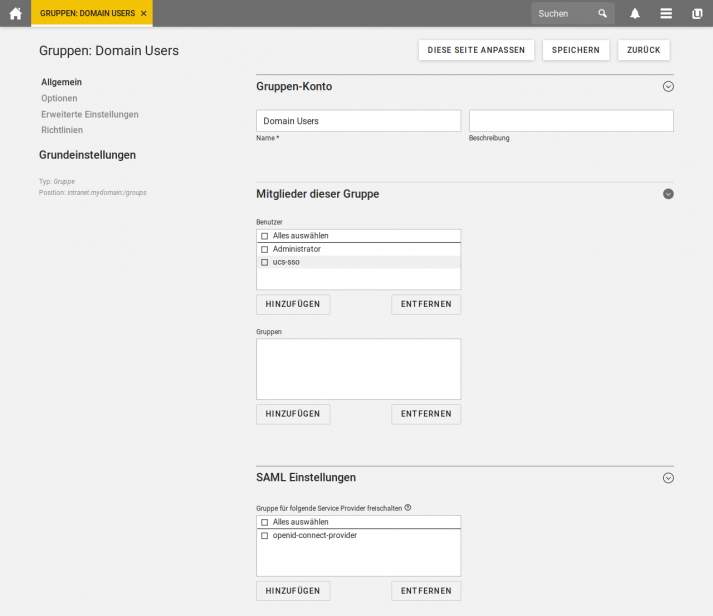

Systemadministratoren können in UCS für Anwendungen, die Single Sign-on via SAML unterstützen, die Nutzungsberechtigung nun auch an komplette Gruppen vergeben. Dadurch wird die Verwaltung von Benutzerzugängen für Organisationen erheblich vereinfacht, die viele Benutzer*innen mit unterschiedlichen Aufgaben und Berechtigungen für die Nutzung von IT-Services haben. Mehr zu diesem Thema lesen Sie im Blogartikel Single-Sign-on-Anmeldung für Applikationen auch für Gruppen anlegen.

Für die Single Sign-on Anbindung an das Identity Management von Apps oder externen Diensten via SAML besteht jetzt außerdem die Möglichkeit, die im LDAP-Verzeichnisdienst an Benutzern hinterlegten Attribute auf die erwarteten Attributnamen pro Anwendung bzw. Dienst über ein konfigurierbares Mapping abzubilden. So kann beispielsweise der LDAP-Attributname für E-Mail-Adressen „mailPrimaryAddress“, auf den von einer Anwendung erwarteten Attributnamen „email“ gemapped werden. Damit ist es möglich, mehr Dienste via SAML an UCS anzubinden, die einen fest vorgegebenen Satz an Benutzerattributen für die Anmeldung via Single Sign-on erwarten.

Neuer OpenID Connect Provider integriert die Authentifizierung von OpenID Connect und SAML

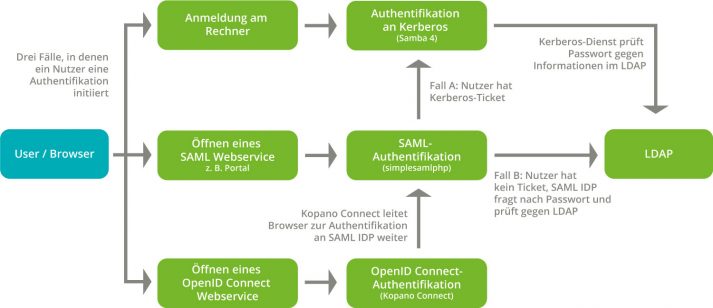

Aber nicht nur für das Single Sign-on mit SAML gibt es Neuerungen. Im Univention App Center steht seit Kurzem eine aktualisierte Version der OpenID Connect Provider App zur Integration in UCS bereit, die SAML auch als Authentifizierungsbackend für OpenID Connect unterstützt. Nutzer*innen, die per Single Sign-on via SAML an UCS angemeldet sind, können damit auch Applikationen ohne erneute Anmeldung verwenden, die zur Authentifizierung die Technologie OpenID Connect nutzen. Egal welcher der beiden Standards – SAML oder OpenID Connect – durch eine Applikation für die Benutzerauthentifizierung genutzt wird, funktioniert Single Sign-on somit nun standardübergreifend in UCS. Mehr dazu im Artikel: Zwei Standards, aber ein gemeinsames Single Sign-on: Integration von SAML und OpenID Connect.

UCS 4.4-5 jetzt herunterladen

Univention Corporate Server 4.4-5 steht Ihnen als ISO-Image zur Installation sowie als bereits vorinstalliertes, virtuelles Maschinenimage zur Verfügung.

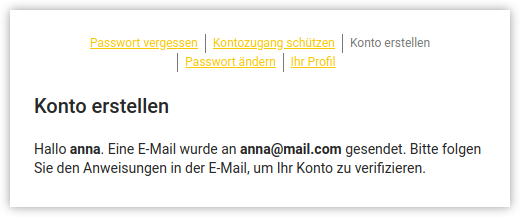

Via User Self Service eigenes Benutzerkonto für UCS erstellen

Nutzer*innen können sich nun über den neuen User Self Service ein eigenes Benutzerkonto in UCS erstellen, ihr Profil und ihre Anmeldedaten bearbeiten und das Konto auch selbst wieder deaktivieren. Die UCS-Systemadministratoren müssen dafür die Funktion freischalten und können festlegen, welche Attribute bei der Registrierung benötigt und welche Funktionen aktiviert werden. Nach der Selbst-Registrierung müssen die Benutzer*innen ihre E-Mail-Adresse zur Registrierung lediglich verifizieren. Mehr zu dieser Funktionalität im Handbuch und in unserem Blogartikel Benutzer registrieren sich selbst – neuer Self Service für SUSE und UCS.

Performance-Verbesserungen im LDAP-Verzeichnisdienst

In den letzten Wochen wurden in UCS auch Performance-Verbesserungen im Umgang mit großen Benutzergruppen erreicht, die insbesondere die Replikation großer Gruppen beschleunigen. Dadurch stehen Änderungen schneller in der UCS-Umgebung und in angehängten Diensten zur Verfügung. Weiter verbessert wurde der Algorithmus für den Verbindungsaufbau zum LDAP-Verzeichnisdienst für die lokale Auflösung von Gruppenmitgliedschaften, indem der lokale LDAP-Server, z. B. auf einem UCS Domain Controller, gegenüber weiteren LDAP-Servern bevorzugt wird. Damit wird die Abfragelast auf die LDAP-Server einer UCS-Umgebung besser verteilt und Lastspitzen, z. B. beim Erstellen einer Klassenarbeit, in UCS@school vermieden.

Vorbereitungen für UCS 5.0: Schrittweise Umsetzung der Kompatibilität von Paketen für Python 3

Für die Vorbereitung auf das Release von UCS 5.0 haben wir in über 45 Paketen die Kompatibilität auf Python 3 hergestellt. Mit der schrittweisen Herstellung der Python 3-Kompatibilität wollen wir sicherstellen, dass beim Upgrade auf UCS 5.0 die entsprechenden Codeteile in UCS sowohl für Python 2 als auch Python 3 ausgeführt werden können.

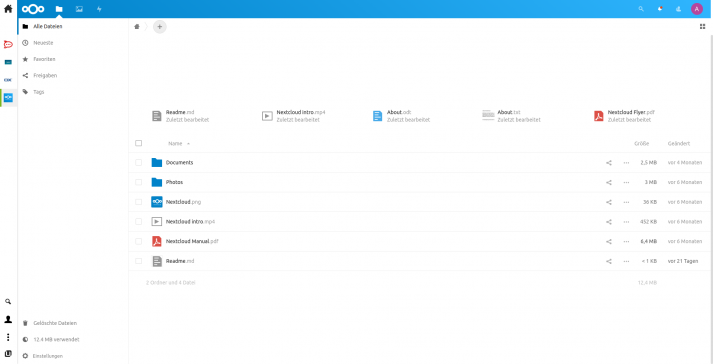

Das neue UCS 5 Portal: Preview als App im Univention App Center veröffentlicht

Mit der Univention Portal Preview App können Administratoren von UCS 4.4 bereits einen Blick auf die Funktionalität des neuen UCS-Portals werfen, das mit dem Release von UCS 5 Ende dieses Jahres kommen soll. Es handelt sich dabei um ein Preview, das nur in Begleitung von Univention in einer produktiven Umgebung eingesetzt werden sollte, da Installation und Deinstallation technisch einige Herausforderungen mit sich bringen. Herausragende Neuerung wird die Einbettung von Applikationen direkt ins Portal sein. Die Anwendungen öffnen sich im Portal und die Nutzer*innen können direkt dort mit ihnen arbeiten. Auch bei der Navigation und Bedienung wird das neue Portal einiges an Usability-Verbesserungen bringen. Mehr zum Portal Preview im App Center Katalog.

Security Updates für Linux, Bind, OpenLDAP und SAMBA

Das Release 4.4-5 von UCS bringt unter anderem folgende Security Updates mit:

- Linux Kernel 4.9.210-1

- Bind9 9.10.3.dfsg.P4-12.3

- OpenLDAP 2.4.45

- Samba 4.10.1-1

Einen ausführlichen Überblick der technischen Neuerungen finden Sie in den Release Notes.